Docker 网络之bridge如何与外部通信

讨论容器如何与外部世界通信。这里涉及两个方向:

- 容器访问外部世界

- 外部世界访问容器

容器访问外部世界

在我们当前的实验环境下,docker host 是可以访问外网的。

[root@localhost ~]# ping -c 2 www.baidu.com

PING www.a.shifen.com (180.101.49.12) 56(84) bytes of data.

64 bytes from 180.101.49.12 (180.101.49.12): icmp_seq=1 ttl=128 time=12.2 ms

64 bytes from 180.101.49.12 (180.101.49.12): icmp_seq=2 ttl=128 time=15.1 ms我们看一下容器是否也能访问外网呢?

[root@localhost ~]# docker ps

CONTAINER ID IMAGE COMMAND CREATED STATUS PORTS NAMES

f7b1aff354b3 busybox "sh" 3 seconds ago Up 3 seconds reverent_ganguly

[root@localhost ~]# docker exec -it f7b1aff354b3 ping www.baidu.com

PING www.baidu.com (180.101.49.11): 56 data bytes

64 bytes from 180.101.49.11: seq=0 ttl=127 time=12.165 ms

64 bytes from 180.101.49.11: seq=1 ttl=127 time=16.288 ms可见,容器默认就能访问外网。

请注意:这里外网指的是容器网络以外的网络环境,并非特指 internet。现象很简单,但更重要的:我们应该理解现象下的本质。

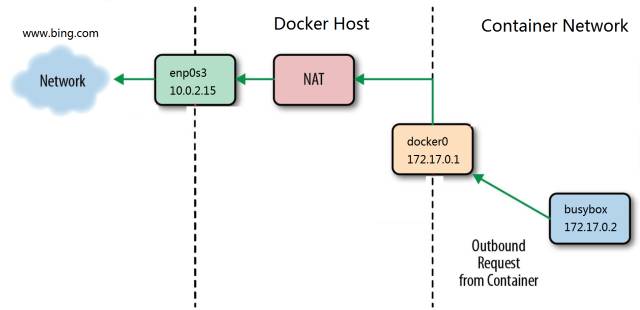

在上面的例子中,busybox 位于 docker0 这个私有 bridge 网络中(172.17.0.1/16),当 busybox 从容器向外 ping 时,数据包是怎样到达 www.baidu.com 的呢?

这里的关键就是 NAT。我们查看一下 docker host 上的 iptables 规则:

[root@localhost ~]# iptables -t nat -S | grep 172

-A POSTROUTING -s 172.17.0.0/16 ! -o docker0 -j MASQUERADE在 NAT 表中,有这么一条规则:

-A POSTROUTING -s 172.17.0.0/16 ! -o docker0 -j MASQUERADE其含义是:如果网桥 docker0 收到来自 172.17.0.0/16 网段的外出包,把它交给 MASQUERADE 处理。而 MASQUERADE 的处理方式是将包的源地址替换成 host 的地址发送出去,即做了一次网络地址转换(NAT)。

下面我们通过 tcpdump 查看地址是如何转换的。先查看 docker host 的路由表:

[root@localhost ~]# docker exec -it f7b1aff354b3 ip r

default via 172.17.0.1 dev eth0

172.17.0.0/16 dev eth0 scope link src 172.17.0.2 默认路由通过 enp0s3发出去,所以我们要同时监控 enp0s3 和 docker0 上的 icmp(ping)数据包。

当 busybox ping www.baidu.com 时,tcpdump 输出如下:

[root@localhost ~]# docker exec -it f7b1aff354b3 ping www.baidu.com

PING www.baidu.com (180.101.49.11): 56 data bytes

64 bytes from 180.101.49.11: seq=0 ttl=127 time=13.160 ms

64 bytes from 180.101.49.11: seq=1 ttl=127 time=17.243 ms

[root@localhost ~]# tcpdump -i docker0 -n icmp

tcpdump: verbose output suppressed, use -v or -vv for full protocol decode

listening on docker0, link-type EN10MB (Ethernet), capture size 262144 bytes

21:11:26.046752 IP 172.17.0.2 > 180.101.49.11: ICMP echo request, id 4096, seq 3, length 64

21:11:26.062092 IP 180.101.49.11 > 172.17.0.2: ICMP echo reply, id 4096, seq 3, length 64

21:11:27.047491 IP 172.17.0.2 > 180.101.49.11: ICMP echo request, id 4096, seq 4, length 64

21:11:27.059749 IP 180.101.49.11 > 172.17.0.2: ICMP echo reply, id 4096, seq 4, length 64

21:11:28.048815 IP 172.17.0.2 > 180.101.49.11: ICMP echo request, id 4096, seq 5, length 64

21:11:28.065423 IP 180.101.49.11 > 172.17.0.2: ICMP echo reply, id 4096, seq 5, length 64docker0 收到 busybox 的 ping 包,源地址为容器 IP 172.17.0.2,这没问题,交给 MASQUERADE 处理。这时,在 enp0s3 上我们看到了变化:

[root@localhost ~]# tcpdump -i enp0s3 -n icmp

tcpdump: verbose output suppressed, use -v or -vv for full protocol decode

listening on ens33, link-type EN10MB (Ethernet), capture size 262144 bytes

21:18:36.827410 IP 10.0.2.15 > 180.101.49.11: ICMP echo request, id 10496, seq 10, length 64

21:18:36.842159 IP 180.101.49.11 > 10.0.2.15: ICMP echo reply, id 10496, seq 10, length 64

21:18:37.828102 IP 10.0.2.15 > 180.101.49.11: ICMP echo request, id 10496, seq 11, length 64

21:18:37.841376 IP 180.101.49.11 > 10.0.2.15: ICMP echo reply, id 10496, seq 11, length 64

21:18:38.829574 IP 10.0.2.15 > 180.101.49.11 : ICMP echo request, id 10496, seq 12, length 64

21:18:38.845152 IP 180.101.49.11> 10.0.2.15: ICMP echo reply, id 10496, seq 12, length 64ping 包的源地址变成了 enp0s3 的 IP 10.0.2.15

这就是 iptable NAT 规则处理的结果,从而保证数据包能够到达外网。下面用一张图来说明这个过程:

-

busybox 发送 ping 包:172.17.0.2 > www.baidu.com。

-

docker0 收到包,发现是发送到外网的,交给 NAT 处理。

-

NAT 将源地址换成 enp0s3 的 IP:10.0.2.15 > www.bing.com。

-

ping 包从 enp0s3 发送出去,到达 www.bing.com。

通过 NAT,docker 实现了容器对外网的访问。

目录 返回

首页